МИС под защитой: как обеспечить безопасность данных о пациентах стоматологической клиники

- Компоненты системы

- Возможные риски

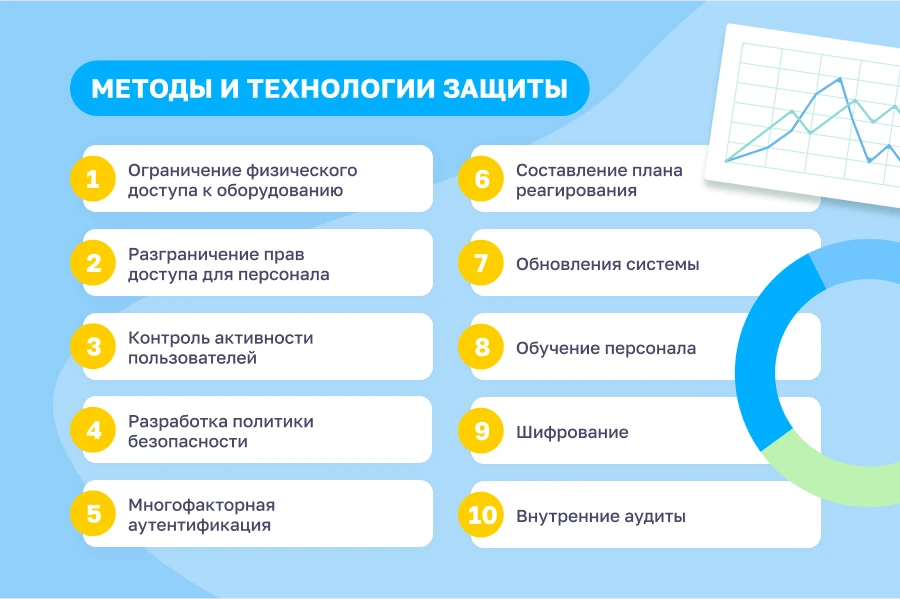

- Методы и технологии защиты

- Тенденции в сфере кибербезопасности

- Часто задаваемые вопросы

С каждым годом все больше медучреждений использует для хранения амбулаторных карт и другой документации медицинские информационные системы (МИС). Это существенно упрощает работу персонала, но в то же время повышает вероятность утечки или кражи важных сведений. Если организация не будет соблюдать определенные меры безопасности, она может стать легкой мишенью для киберпреступников. Рассказываем об основных методах защиты данных в программном обеспечении для стоматологической клиники: https://stoma1c.ru/.

Компоненты системы

Защита данных начинается с выявления наиболее уязвимых компонентов системы, поскольку изоляция одного элемента может оказаться недостаточной. Список основных компонентов МИС включает:

Сервер. Главный компьютер, который предоставляет свои вычислительные и информационные ресурсы остальным устройствам локальной сети.

Рабочие станции. Все компьютеры, подключенные к серверу, чьей основной задачей является обработка входящих запросов от пользователей.

Базы данных. Хранилища информации, которая включает сведения о пациентах, медицинскую документацию, финансовые отчеты и многое другое.

Другие устройства доступа. К ним относятся принтеры, сканеры, телефоны и другие устройства, подключенные к локальной сети клиники.

Возможные риски

Организации из сферы здравоохранения могут столкнуться с множеством проблем в области безопасности данных, однако особое внимание следует уделить трем основным рискам:

Сложная IT-инфраструктура. Некоторые учреждения используют не одно, а сразу несколько видов программного обеспечения. Наличие разрозненных баз данных усложняет их защиту, особенно если в какой-либо из систем присутствуют устаревшие компоненты.

Уязвимость ПО. Программные продукты могут содержать ошибки и неточности в исходном коде. Используя передовые технологии, кибермошенники могут легко обнаружить эти слабые места и взломать информационную систему.

Человеческий фактор. Сотрудники медучреждения могут использовать ненадежные пароли, передавать конфиденциальную информацию по незащищенным каналам связи или нарушать политику безопасности, что также способно стать причиной утечки данных.

Методы и технологии защиты

Ограничение физического доступа к оборудованию

Устройства, которые обеспечивают работоспособность информационной системы, включая главный сервер, следует размещать в отдельных помещениях. Доступ к этим зонам должен предоставляться ограниченному числу сотрудников, а для минимизации риска повреждения оборудования следует использовать замки или системы видеонаблюдения.

Разграничение прав доступа для персонала

Сотрудники должны иметь доступ только к той информации, которая необходима для выполнения их должностных обязанностей. Такой подход называется принципом наименьших привилегий. Это практика ограничения создания учетных записей и уровней разрешений ресурсами, которые требуются пользователю для выполнения авторизованной деятельности.

Контроль активности пользователей

В программе 1С:Медицина. Стоматологическая клиника можно отслеживать все действия сотрудников, включая время входа в систему. Регулярный мониторинг этих данных позволяет быстро обнаружить любую подозрительную активность и предупредить потенциальные нарушения безопасности, включая случаи несанкционированного доступа.

Разработка политики безопасности

Для надежной защиты данных клинике также потребуется разработать собственную политику безопасности. В этом документе нужно обозначить стандарты работы с информацией, а также уделить внимание правилам доступа, включая использование сложных паролей и прохождение многофакторной аутентификации для входа в систему.

Многофакторная аутентификация

Этот метод защиты подразумевает, что для авторизации в своем аккаунте каждый пользователь должен пройти дополнительную проверку. Многофакторная аутентификация может включать использование токенов безопасности (например подтверждение входа по коду, отправленному на email или по SMS), а также использование биометрических данных.

Составление плана реагирования

Подобный план должен включать конкретные шаги, которые необходимо предпринять сотрудникам в случае обнаружения факта несанкционированного доступа или взлома системы. Наличие подробных указаний имеет решающее значение для быстрого устранения последствий инцидента и минимизации его влияния на работу стоматологической клиники.

Обновления системы

Стабильная работа программного обеспечения зависит от двух факторов: своевременного обновления компонентов системы и ее проверки на предмет уязвимостей. Если клиника использует облачную версию ПО, обслуживанием программы должны заниматься разработчики. При наличии лицензионной версии эта обязанность ложится на плечи штатного IT-специалиста.

Обучение персонала

Одним из важнейших условий соблюдения мер безопасности при работе с медицинской информационной системой является предварительное обучение пользователей. Всем сотрудникам клиники необходимо пройти вводный инструктаж, чтобы получить четкое понимание, как следует хранить и обрабатывать данные во избежание их утечки или потери.

Шифрование

При шифровании данные автоматически преобразуются в цифровой код, «прочесть» который можно только с помощью специального ключа. Даже если мошенники перехватят такую информацию, они не смогут воспользоваться ею в преступных целях. Шифрование может применяться как для передачи, так и для хранения данных на серверах или других устройствах.

Внутренние аудиты

Регулярные внутренние проверки помогают проанализировать, насколько хорошо система справляется с защитой данных, и обнаружить уязвимости до того, как они станут причиной возникновения проблем. Кроме того, в ходе аудита можно оценить, соблюдает ли персонал свои должностные инструкции и пресечь возможные нарушения или случаи мошенничества.

Тенденции в сфере кибербезопасности

Чтобы успешно противостоять различным угрозам, важно следить за тем, какие инструменты предлагают разработчики программного обеспечения для защиты данных. Среди ключевых трендов в сфере кибербезопасности можно выделить следующие:

Интернет медицинских вещей (IoMT)

Интернет медицинских вещей (IoMT) — это набор устройств и приложений, которые подключаются к МИС по локальной сети. Использование данной технологии помогает создать на базе клиники единую цифровую экосистему, чтобы автоматизировать передачу данных на внутренний сервер и исключить влияние человеческого фактора.

Искусственный интеллект

Системы безопасности на основе искусственного интеллекта не просто помогают быстрее выявлять угрозы, но и дают возможность реагировать на них в режиме реального времени. Это делает механизмы защиты гораздо более эффективными и снижает вероятность утечки данных.

Облачные хранилища

Использование облачных хранилищ дает возможность создавать резервные копии важных данных на сторонних серверах. Благодаря такому подходу, можно быстро восстановить информацию в случае аварии на главном сервере или других сбоев в работе программного обеспечения.

Блокчейн

Технология блокчейна позволяет хранить и обрабатывать информацию децентрализованно, то есть без единого центра управления. Данные в такой системе представляют собой цепочки блоков, где каждый последующий связан с предыдущим. Это гарантирует, что любое изменение или вмешательство со стороны не останутся незамеченными.

Часто задаваемые вопросы

Зачем нужна двухфакторная аутентификация?

При двухфакторной аутентификации от пользователя требуется не просто ввести пароль для входа в аккаунт, но и подтвердить авторизацию с помощью кода или биометрии. Это значительно снижает вероятность несанкционированного доступа и взлома учетных записей.

Можно ли защитить данные без шифрования?

Протоколы шифрования используются, чтобы затруднить перехват данных посторонними лицами в недобросовестных целях. Даже если кто-то взломает систему, он не сможет «прочитать» информацию без соответствующего ключа.

Какие ошибки сотрудников приводят к утечкам?

Одна из самых частых причин утечек — использование слишком простых или одинаковых паролей для разных систем. Также стоит упомянуть передачу конфиденциальной информации через открытые каналы и переход по подозрительным ссылкам.

Как часто нужно проводить внутренние аудиты?

Аудиты безопасности рекомендуется проводить не реже одного раза в год, чтобы своевременно выявлять слабые места системы. Кроме того, проверки должны проводится после каждого обновления программного обеспечения и других изменений в IT-инфраструктуре клиники.

Безопасность медицинской информационной системы — не разовое действие, а постоянный процесс. Использование передовых методов защиты, регулярное обновление программного обеспечения и обучение персонала правильной работе с данными помогают значительно снизить риски утечек и взломов. Также стоит обратить внимание на репутацию поставщиков ПО.

Например, разработчики 1С:Медицина. Стоматологическая клиника дают гарантии защиты данных. Дата-центр, на котором работает программа, сертифицирован по стандарту Tier IV Uptime Institute. Это означает, что любые сбои не влияют на проведение операций. Кроме того, вся информация защищена SSL-сертификатом с использованием 256-битного шифрования.